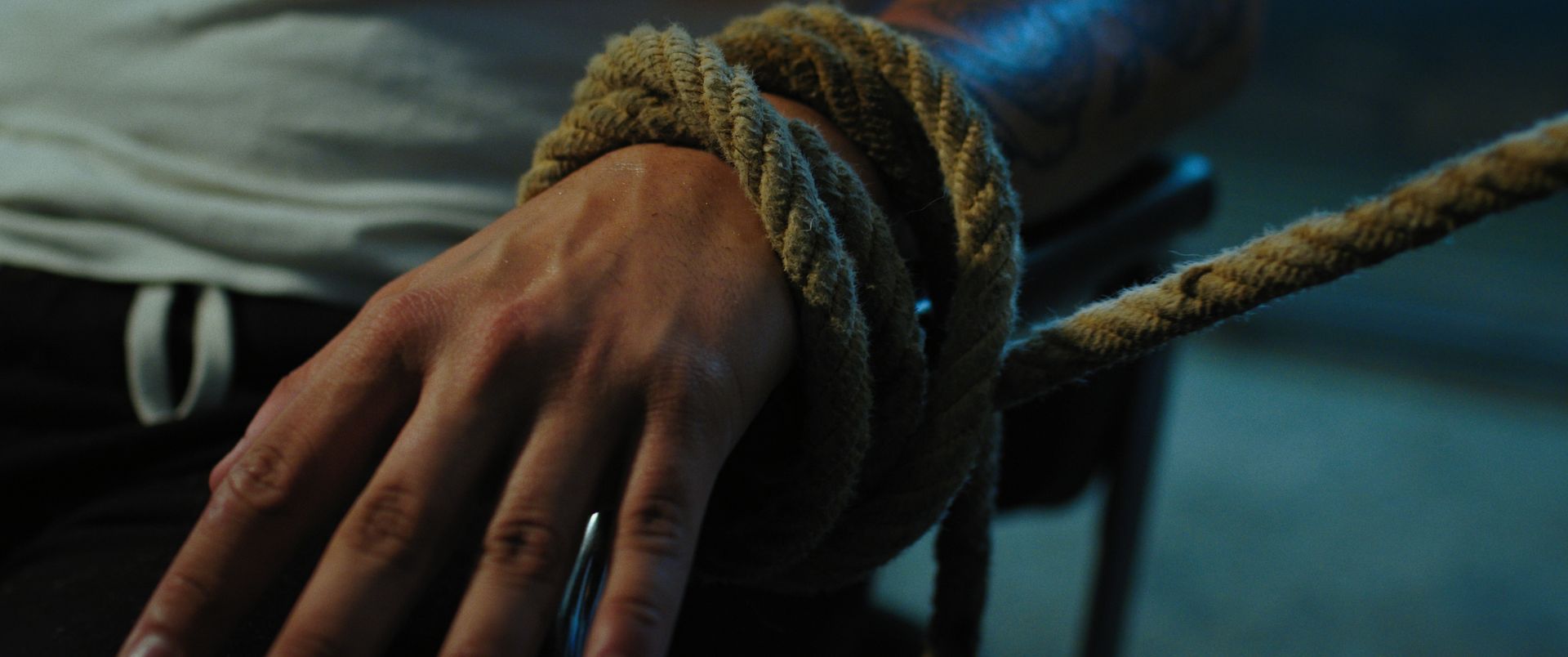

En este artículo, analizaremos casos recientes de secuestro cibernético. Uno de ellos ocurrió en Utah y brinda consejos sobre cómo evitar ser víctima de este tipo de estafas.

El secuestro cibernético es una forma de delito cibernético que implica engañar a la víctima o a su familia en línea, haciéndoles creer que la persona está en peligro o secuestrada y exigir un rescate por su liberación.

Casos de cibersecuestro: ¿Qué es el cibersecuestro?

El “ciberjacking” generalmente se refiere a un delito cibernético en el que los atacantes obtienen acceso no autorizado a sistemas o datos informáticos y luego exigen un rescate para restaurar el acceso o evitar la divulgación de información confidencial. En definitiva, es una forma de extorsión en el ciberespacio.

Las notas de un estudiante chino describen una situación en la que la víctima o su familia probablemente fueron engañados a través de comunicaciones en línea haciéndoles creer que la persona estaba en peligro o había sido secuestrada y exigieron un rescate por su liberación. En tales casos, se utiliza la presión emocional y el miedo a sufrir abusos sobre los familiares de las víctimas para extorsionarlos.

Secuestro cibernético en Utah

Kai Zhuang, un estudiante de intercambio chino de 17 años, fue víctima de un “secuestro cibernético”estafa que llevó a la extorsión de 80.000 dólares a su familia. Posteriormente, Zhuang fue encontrado vivo pero “frío y asustado” en una tienda de campaña en el desierto de Utah, informó la policía. El incidente comenzó cuando la familia del Sr. Zhuang en China denunció su desaparición el jueves 28 de diciembre, expresando su preocupación por un posible secuestro y demanda de rescate a las autoridades de su escuela secundaria anfitriona en Riverdale, Utah.

Significado del secuestro cibernético

El secuestro cibernético se refiere a una forma de delito en línea en la que una persona es privada de su libertad o control por medios digitales. Esto puede abarcar una variedad de tácticas, incluidas las siguientes:

- Ingeniería social: Manipular a la víctima para que revele información personal o le conceda acceso a sus dispositivos, esencialmente engañándola para que se autoencarcele en el mundo digital.

- doxing: Amenazar con publicar información sensible o comprometedora sobre la víctima a menos que el perpetrador cumpla con sus demandas.

- Ataques de ransomware: Bloquear los datos o dispositivos de la víctima y exigir un pago por su liberación.

- Deepfakes o suplantación online: El uso de contenido digital fabricado o manipulado para crear la ilusión de control sobre la víctima o su entorno, potencialmente para extorsión o chantaje.

Es importante recordar que el secuestro cibernético es un delito grave con consecuencias en el mundo real y, a menudo, causa miedo, ansiedad y angustia emocional a la víctima y a sus seres queridos. Si sospecha que alguien que conoce ha sido secuestrado cibernéticamente, es fundamental que busque ayuda de autoridades confiables o expertos en ciberseguridad de inmediato.

¿Cómo protegerse del secuestro cibernético?

Aquí hay algunas medidas de seguridad generales a considerar:

- Sea escéptico ante los mensajes no solicitados: Tenga cuidado al recibir mensajes inesperados o no solicitados, especialmente aquellos que exigen acciones o amenazan con consecuencias.

- Verificar identidades: Confirma la identidad de la persona que envía los mensajes. Si la persona dice ser un miembro de la familia o alguien que usted conoce, intente verificar su identidad a través de un canal de comunicación independiente y confiable.

- Evite compartir información sensible: Tenga cuidado al compartir información confidencial en línea, incluidos detalles personales e imágenes comprometedoras. Una vez compartida, controlar cómo se utiliza la información puede resultar un desafío.

- Usar configuración de privacidad: ajuste la configuración de privacidad en las plataformas de redes sociales para controlar quién puede ver su información personal. Limite el acceso a sus perfiles y tenga en cuenta lo que comparte públicamente.

- Educar a familiares y amigos.: Informe a sus familiares y amigos sobre posibles estafas y amenazas cibernéticas. Establecer un protocolo de comunicación para verificar cualquier solicitud o mensaje inusual.

- Informar actividad sospechosa: Si recibe mensajes amenazantes o sospechosos, infórmelo a las autoridades pertinentes o a la agencia policial local.

- Tenga en cuenta las tácticas de ingeniería social: Manténgase alerta contra las tácticas de ingeniería social, donde los atacantes manipulan a las personas para que divulguen información confidencial. Sea escéptico ante los llamamientos emocionales y las solicitudes de acción urgente.

- Asegure sus dispositivos: Mantenga sus dispositivos seguros con contraseñas seguras, autenticación de dos factores y software de seguridad actualizado para evitar el acceso no autorizado.

- Consulta con profesionales: Si cree que se ha convertido en objetivo de un secuestro cibernético, considere consultar con profesionales de ciberseguridad o agencias de aplicación de la ley con experiencia en estos casos.

La embajada de China en Washington emitió una advertencia a sus ciudadanos en EE.UU. sobre los riesgos del “secuestro virtual” y otros fraudes en línea. Las autoridades destacan una tendencia reciente dirigida a los estudiantes de intercambio extranjeros, particularmente a los de China.

En conclusión, el secuestro cibernético es una amenaza grave que puede provocar pérdidas financieras y angustia emocional. Es fundamental conocer las tácticas utilizadas por los ciberdelincuentes y tomar las precauciones necesarias para protegerse a usted y a sus seres queridos. Recuerde, el escepticismo y la vigilancia son claves para evitar ser víctima de estafas de secuestro cibernético.

Crédito de la imagen destacada: James Kovin / Unsplash

Source: Casos de secuestro cibernético: lo que necesitas saber