La filtración de la lista combinada de Telegram se ha convertido recientemente en un punto focal en los círculos de ciberseguridad debido a una importante violación de datos que involucra 361 millones de cuentas robadas. Estas credenciales, recopiladas de una variedad de fuentes que incluyen malware de robo de contraseñas, ataques de relleno de credenciales y violaciones de datos, ahora se han agregado al servicio de notificación de violaciones de datos Have I Been Pwned (HIBP).

Este desarrollo permite a los usuarios comprobar si sus cuentas han sido comprometidas. Este blog profundizará en las complejidades de las listas combinadas de Telegram, los métodos utilizados para recopilar cantidades tan grandes de datos y las implicaciones de estas violaciones.

La mecánica del combolist de Telegram

Una lista combinada, abreviatura de “lista combinada”, es una recopilación de nombres de usuario y contraseñas que han sido robados o filtrados de diversas fuentes. Estas listas a menudo circulan dentro de las comunidades de delitos cibernéticos y se utilizan para actividades maliciosas, como ataques de relleno de credenciales. En estos ataques, los ciberdelincuentes utilizan herramientas automatizadas para probar estas credenciales robadas en múltiples sitios web, explotando la práctica común de reutilización de contraseñas entre los usuarios.

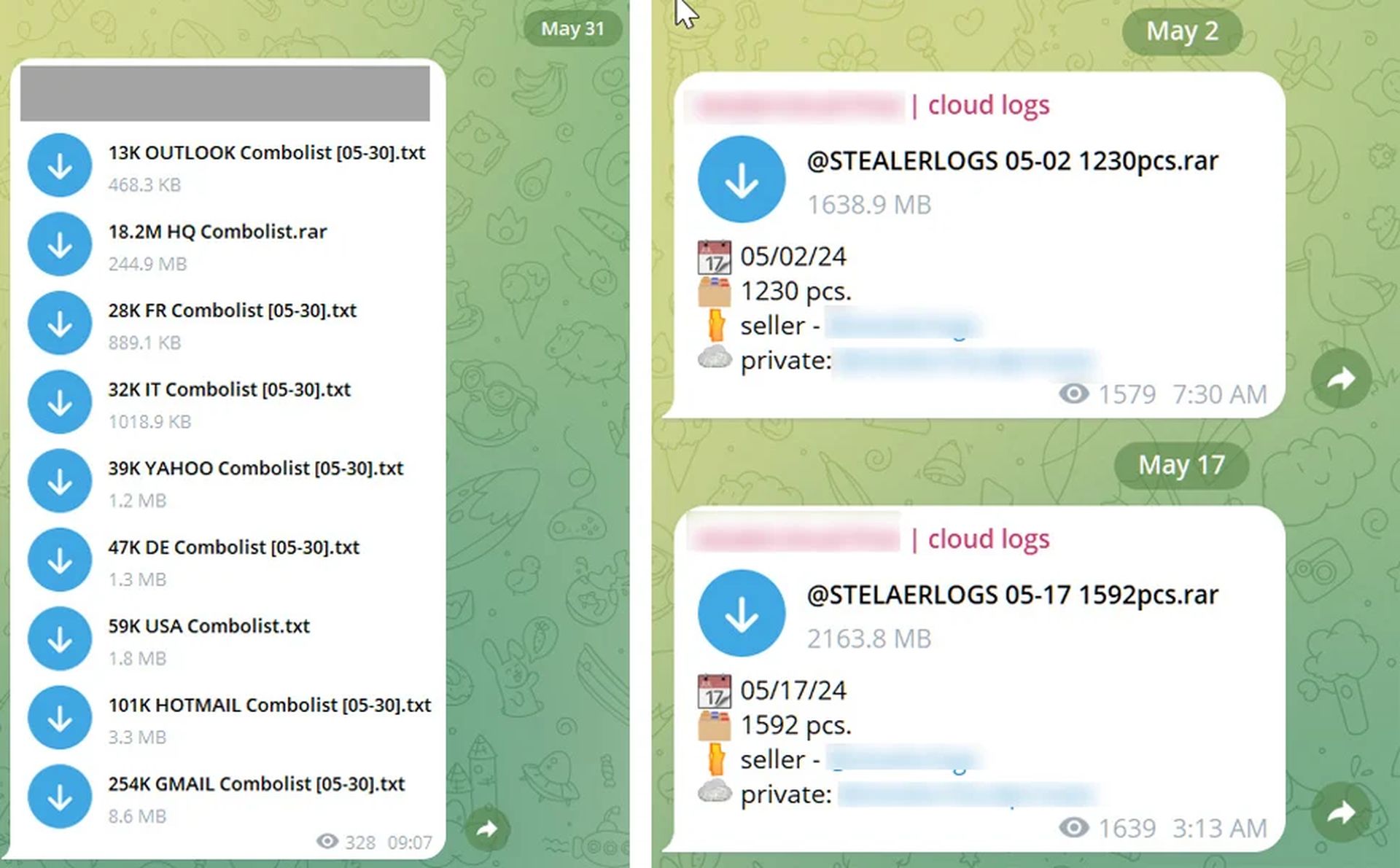

Las listas combinadas de Telegram son esencialmente grandes colecciones de credenciales robadas (combinaciones de nombres de usuario y contraseñas) que circulan dentro de las comunidades de delitos cibernéticos en Telegram. Los investigadores de ciberseguridad han identificado numerosos canales de Telegram dedicados a compartir estas listas, que se utilizan para crear reputación y atraer suscriptores dentro de la comunidad cibercriminal.

Telegram se ha convertido en una plataforma popular para que los ciberdelincuentes distribuyan listas combinadas debido a su mensajería cifrada, capacidad para grupos grandes y relativo anonimato. Los investigadores han encontrado numerosos canales de Telegram dedicados a compartir estas listas, lo que facilita a los actores maliciosos el acceso y el uso de estos datos para futuros ataques.

Los datos de estas listas combinadas provienen de varias fuentes:

- Ataques de relleno de credenciales: Los ciberdelincuentes utilizan herramientas automatizadas para intentar iniciar sesión con credenciales robadas en múltiples sitios web, confiando en la probabilidad de que los usuarios a menudo reutilicen contraseñas en diferentes servicios.

- Violaciones de datos: Los ataques a gran escala de sitios web y servicios provocan la filtración de credenciales de usuario.

- Malware que roba contraseñas: este tipo de malware infecta dispositivos y roba nombres de usuario y contraseñas guardados, a menudo junto con URL asociadas y otros datos de navegación.

Los investigadores, optando por el anonimato, recopilaron una cantidad significativa de estos datos (122 GB de credenciales) de varios canales de Telegram y los compartieron con Troy Hunt, el fundador de HIBP. Hunt confirmó que este conjunto de datos incluye 361 millones de direcciones de correo electrónico únicas, de las cuales 151 millones no habían sido vistas previamente por el servicio HIBP.

Análisis de la filtración masiva de datos

La violación de la lista combinada de Telegram ha alcanzado una escala sin precedentes con la exposición de más de 361 millones de direcciones de correo electrónico únicas. Este tesoro de información no sólo es vasto sino también muy granular y, a menudo, incluye no sólo combinaciones de correo electrónico y contraseña, sino también URL relacionadas con estas credenciales. Estos datos a menudo se roban mediante medios sofisticados, como malware que roba contraseñas.

El malware que roba contraseñas se infiltra en los dispositivos y extrae información confidencial, que incluye:

- Nombres de usuario y contraseñas

- Galletas: Datos que pueden usarse para secuestrar sesiones.

- URL: Sitios web asociados con las credenciales robadas.

Los datos que circulan a través de las listas combinadas de Telegram se compilan en registros y se comparten o se venden en los mercados de ciberdelincuencia. Dado el anonimato de los investigadores que comparten estos datos, está claro que verificar la legitimidad de cada credencial es una tarea enorme. Sin embargo, Hunt verificó muchas de las direcciones de correo electrónico filtradas mediante formularios de restablecimiento de contraseña y verificó su asociación con los sitios web enumerados.

Ningún sitio queda intacto

El tamaño del conjunto de datos significa que casi cualquier sitio que permita iniciar sesión puede verse afectado. Desde grandes corporaciones hasta pequeños foros, el alcance de estas credenciales es enorme. Incluso BleepingComputer, un sitio dedicado a la ciberseguridad, estuvo involucrado en esta violación de datos. Las credenciales asociadas con los foros de BleepingComputer fueron robadas mediante malware de robo de información, lo que subraya la amenaza generalizada que representa este tipo de malware.

El malware que roba información opera infiltrándose en un dispositivo, capturando información confidencial y transmitiéndola a los atacantes. Este tipo de malware se distribuye comúnmente a través de:

- Medios de comunicación social: enlaces o archivos adjuntos en mensajes que conducen a descargas de malware.

- software crackeado: El software pirateado suele incluir malware.

- Productos VPN falsos: Aplicaciones maliciosas que se hacen pasar por servicios VPN legítimos.

- Campañas de correo electrónico: Correos electrónicos de phishing que contienen archivos adjuntos o enlaces maliciosos.

Los usuarios afectados a menudo se enfrentan a la difícil tarea de restablecer cada contraseña almacenada en el administrador de contraseñas de su navegador, así como cualquier otra cuenta que utilice las mismas credenciales. Dado que estas infracciones normalmente carecen de marcas de tiempo, los usuarios deben asumir que todas las credenciales guardadas en su navegador se han visto comprometidas.

El malware que roba información se ha convertido en un desafío importante para la ciberseguridad, ya que facilita una variedad de ataques, desde ransomware hasta robo de datos. Las infracciones de alto perfil, como las que tienen como objetivo el gobierno de Costa Rica y empresas como Microsoft, CircleCi y otras, a menudo provienen de credenciales robadas por este tipo de malware. La capacidad del malware para capturar una amplia gama de datos, incluido el historial del navegador y las carteras de criptomonedas, lo convierte en una potente herramienta para los ciberdelincuentes.

Los datos robados se venden en mercados de ciberdelincuencia o se utilizan directamente para violar cuentas adicionales. Este ciclo continuo de robo y explotación crea un entorno de amenazas persistentes donde incluso los usuarios que cambian diligentemente sus contraseñas pueden verse comprometidos repetidamente.

Frente a la realidad de las listas combinadas de Telegram y las filtraciones de datos

La filtración masiva de 361 millones de cuentas en la lista combinada de Telegram subraya la naturaleza despiadada del cibercrimen y la amenaza siempre presente que plantea el malware que roba información. Si bien servicios como Have I Been Pwned brindan herramientas importantes para que los usuarios controlen su exposición, la tarea de asegurar la presencia digital sigue siendo un desafío. La naturaleza granular de los datos filtrados, incluidas las URL y las cookies, destaca la necesidad de prácticas sólidas de ciberseguridad y una vigilancia constante.

A medida que los ciberdelincuentes continúan explotando vulnerabilidades y compartiendo datos robados en plataformas como Telegram, no se puede subestimar la importancia de utilizar contraseñas seguras y únicas, actualizar el software periódicamente y ser cauteloso ante posibles fuentes de malware. La batalla contra el robo de credenciales y las filtraciones de datos está en curso y requiere concienciación y medidas proactivas por parte de los usuarios de todo el mundo.

Crédito de la imagen destacada: ilgmyzin / Unsplash

Source: 361 millones de cuentas robadas expuestas en la filtración de lista combinada de Telegram